Les États-Unis ont déclaré qu’il se préparait pour des «cyberattaques de bas niveau» après avoir bombardé les installations nucléaires iraniennes.

Le Département américain de la sécurité intérieure (DHS) a averti que l’Iran pourrait utiliser des «cyberattaques de bas niveau» comme une façon de répondre aux attaques lancées contre ses installations nucléaires au cours du week-end.

Le Bulletin national du terrorisme publié dimanche a déclaré qu’il n’y avait aucune menace actuelle contre les États-Unis qui a été identifiée, mais qu’il y a la «possibilité» de menaces pour les États-Unis sous la forme de «cyberattaques possibles, d’actes de violence et de crimes de haine antisémite», Kristi Noem, secrétaire de la sécurité de la maison, a déclaré dans une déclaration.

Le Département américain du renseignement national (DNI) considère que les cyber-opérations de l’Iran constituent une «menace majeure pour la sécurité des réseaux et des données américains», selon un rapport publié en mars de cette année.

Mais si l’Iran devait riposter contre les États-Unis avec des cyberattaques, quel serait l’impact?

Violation des organismes gouvernementaux américains, courriels possibles

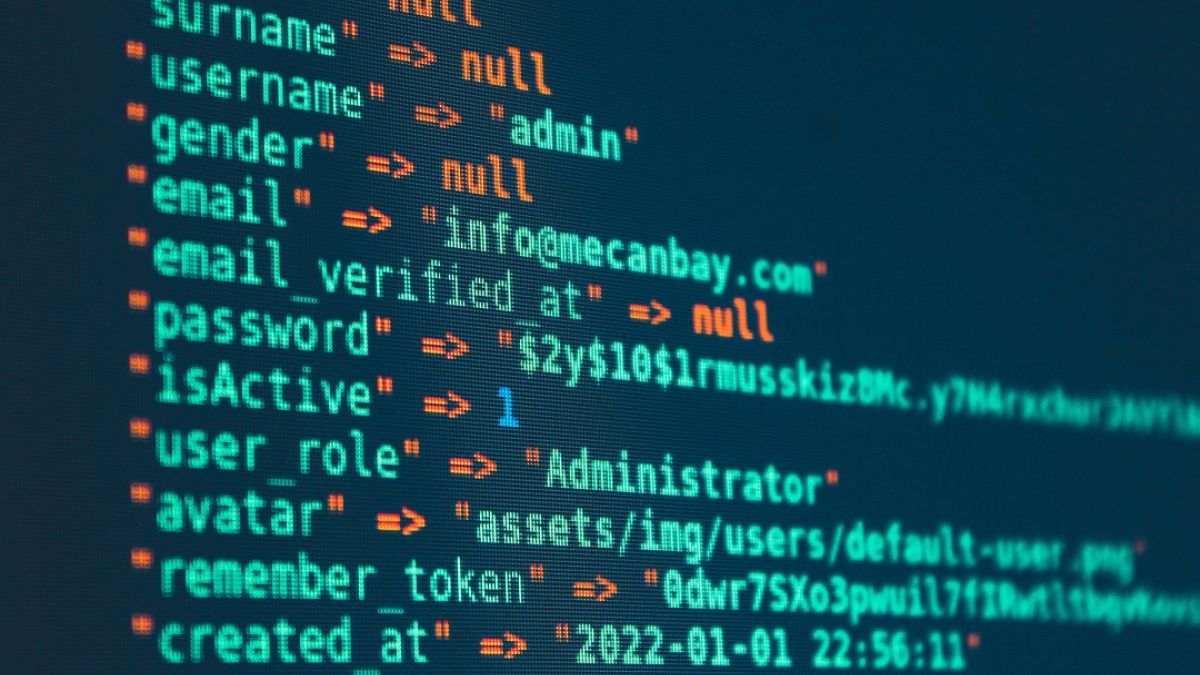

Les groupes iraniens et les hacktivistes parrainés par l’État ciblent régulièrement «les réseaux américains mal sécurisés et les appareils connectés à Internet pour les cyberattaques perturbatrices», selon le rapport du DHS. Les États-Unis, entre autres pays, ont désigné le Corps de la Garde révolutionnaire islamique (IRGC) en tant que groupe terroriste étranger depuis 2019.

Les Iraniens sont crédités pour avoir lancé des attaques contre des «secteurs d’infrastructures critiques» tels que les transports, les soins de santé et le secteur de la santé publique, selon l’Agence américaine de cybersécurité et d’infrastructure (CISA).

Les pirates parrainés par le gouvernement iranien sont reconnus pour avoir piraté un hôpital pour enfants basé aux États-Unis, un barrage à New York et compromis les vulnérabilités d’une Pennsylvania Water Authority et d’autres à travers les États-Unis.

Le Federal Bureau of Investigation (FBI) a déclaré que les acteurs soutenus par l’Iran étaient également liés à une série de 46 attaques de déni de service (DDOS) contre les grandes banques américaines en 2012, comme American Express et Wells Fargo, qui ont verrouillé les clients de leurs comptes.

Certaines institutions se préparent déjà à une augmentation des cyberattaques iraniennes, telles que le centre américain de partage et d’analyse de l’information et de l’agriculture (AG-ISAC) et le centre de partage d’informations et d’analyse de l’information (ISAC).

Les deux organisations ont publié une déclaration conjointe le 13 juin, avertissant les sociétés de se préparer à «la probabilité d’augmenter les cyberattaques de l’Iran ciblant les sociétés américaines».

Les groupes d’acteurs de l’État iranien ont également été accusés par la CISA d’utiliser «la force brute telle que la pulvérisation de mot de passe et l’authentification multifactorielle« push bombardement »» avec plusieurs notifications téléphoniques, pour accéder aux organisations américaines via des programmes tels que Microsoft 365, Azure et Citrix Systems.

Certaines des informations recueillies dans les cyberattaques iraniennes précédentes contre les organismes gouvernementaux américains ont été vendues sur des forums de cybercrimins «à des acteurs qui peuvent utiliser les informations… pour une activité malveillante supplémentaire», indique une alerte CISA 2024.

Les acteurs iraniens ont également infiltré des comptes de messagerie des principaux représentants du gouvernement, selon le rapport de menace DNI. Plus récemment, les acteurs iraniens ont violé le courriel d’un membre du personnel du président Donald Trump lors de la campagne électorale de 2024 et ont envoyé un «e-mail ciblé de phisseur de lance» à ses employés. Le groupe « a ensuite » tenté de manipuler les journalistes en une divulgation « qu’ils avaient recueillies à la campagne, selon le rapport.

Les acteurs de l’État iranien ont également volé des informations sur les sociétés aérospatiales et satellites américaines (en 2020) et les universités (en 2018).

Le rôle des hactivistes

La société de cybersécurité basée aux États-Unis Radware a identifié 100 nouveaux groupes d’activistes qui ont vu le jour la semaine dernière depuis les représailles de l’Iran le 13 juin contre Israël. Certains de ces groupes, a déclaré la firme, ont menacé d’attaquer les États-Unis.

Radware a rapporté le 18 juin qu’un groupe appelé M. Hamza s’était associé à Dienet et à d’autres groupes hacktivistes pour cibler les États-Unis «s’il rejoint la guerre contre l’Iran».

M. Hamza a affirmé dans un article du 22 juin sur Telegram qu’il avait lancé des attaques contre diverses branches de l’US Air Force, notamment la plate-forme de formation du département, les capacités opérationnelles de Mission et son programme de cloud computing. Le groupe prétend également avoir attaqué plusieurs sociétés de défense américaines, telles que RTX, Sierra Nevada Corporation et Aurora Flight Sciences, une filiale de Boeing.

L’Observatoire de l’Europe essaie ensuite de vérifier indépendamment ces affirmations.

Dienet a déclaré sur son canal télégramme qu’il attaquerait à nouveau en utilisant des violations de données, Big (attaques DDOS) contre les infrastructures critiques et les ransomwares.

Radware estime que Dienet est un nouveau groupe qui a émergé en 2025, mais a déjà réclamé 61 attaques contre 19 organisations américaines entre le 11 et le 17 mars de cette année, dont une qui a amassé une «énorme quantité de données» de l’Administration du commerce international et du Département américain du commerce.

«Les campagnes de Dienet sont incontestablement politiques», indique une alerte Radware de March. «Ils blâment ouvertement… Trump d’avoir alimenté leur motivation, affirmant que leurs cyber-offensives sont des actes de représailles contre les interventions militaires américaines».

L’Iran a un «nombre considérable» de groupes de menaces parrainés par l’État qui ont ciblé Israël dans le passé, tels que Muddy Water, APT35 (OilRig), APT35 (Charming Kitten) et APT39 (Remix Kitten), a ajouté le rapport Radware.