Le spectre du cyberespionnage continue de s’étendre dans les usages quotidiens. Des chercheurs spécialisés en cybersécurité ont mis au jour une série d’applications Android qui, derrière une apparente normalité, exploitent les permissions du système pour capter, enregistrer et transmettre des données personnelles. Le danger est réel, d’autant plus que certaines de ces applications ont transité par les canaux officiels.

Une campagne d’espionnage structurée et ciblée

Douze applications malveillantes, toutes contaminées par un cheval de Troie baptisé VajraSpy, ont été identifiées comme actives dans une campagne de cybersurveillance à large spectre. Parmi elles, six ont été diffusées directement via le Google Play Store, tandis que les six autres ont circulé via des méthodes d’installation détournées, souvent après un contact personnalisé avec la victime.

Ce qui frappe ici, c’est la stratégie sociale élaborée utilisée pour pousser à l’installation : les cybercriminels engagent un échange personnel via des plateformes comme Facebook Messenger ou WhatsApp, avec une promesse de relation intime. Une fois la relation initiée, ils suggèrent de migrer vers une application de messagerie soi-disant plus discrète, qui s’avère être en réalité l’un des outils infectés.

Des fonctionnalités intrusives déguisées en messagerie

Trois groupes distincts d’applications ont été identifiés selon leur niveau de sophistication :

1. Les apps de messagerie classiques… en apparence

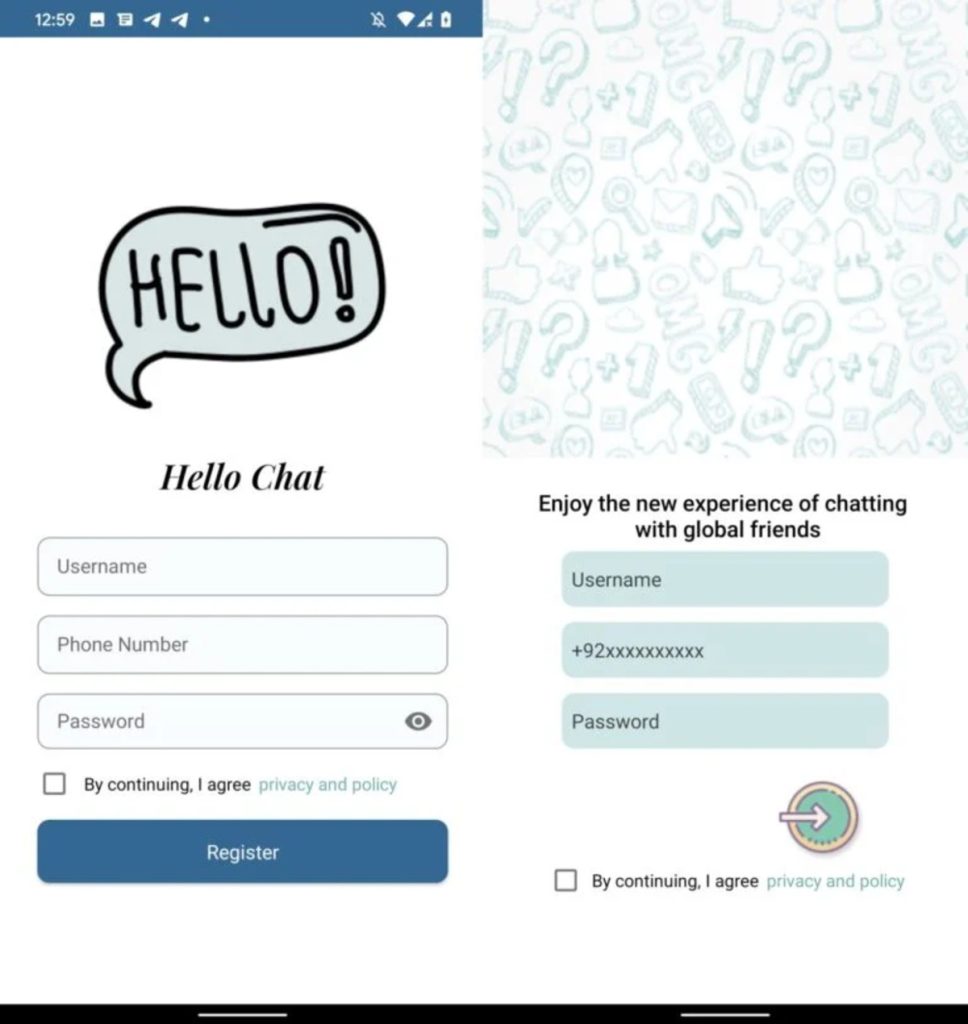

Le premier groupe comprend des applications mimant les fonctions de chat traditionnelles, avec un écran d’inscription et la demande de coordonnées personnelles, notamment le numéro de téléphone. Même si la création du compte échoue ou est fictive, le malware s’active en arrière-plan. Il est capable d’exfiltrer un large spectre d’informations : contacts, SMS, historique d’appels, localisation, liste des applications installées, fichiers avec certaines extensions.

2. Surveillance étendue et exploitation des fonctions système

Un second groupe d’applications intègre des fonctionnalités d’écoute avancée. Elles peuvent utiliser les services d’accessibilité pour intercepter les contenus des conversations WhatsApp et Signal, espionner les notifications et activer le microphone à distance. L’application Wave Chat va jusqu’à enregistrer les appels téléphoniques, les frappes clavier et les sons ambiants.

3. Une fausse app d’actualités pour une collecte furtive

Le dernier cas isolé repose sur une application ne se présentant pas comme une messagerie, mais comme une source d’actualités. Elle demande malgré tout un numéro de téléphone, et sert de point d’entrée à la collecte de contacts et de fichiers, sans objectif d’usage explicite.

Liste des applications concernées

Voici les 12 applications Android identifiées comme porteuses du malware VajraSpy :

- Rafaqat

- Privee Talk

- MeetMe

- Let’s Chat

- Quick Chat

- Chit Chat

- YohooTalk

- TikTalk

- Hello Cha

- Nidus

- GlowChat

- Wave Chat

Les six premières ont été proposées sur le Play Store officiel et téléchargées plus de 1 400 fois avant leur suppression. Les autres ont circulé via liens directs ou fichiers APK partagés.

Vigilance et prévention : les recommandations essentielles

Ce type d’attaque souligne une réalité souvent négligée : le vecteur principal d’infection reste l’utilisateur lui-même, manipulé par des techniques de social engineering. L’exploitation du besoin de lien ou de curiosité demeure une constante dans les campagnes d’espionnage mobile.

Quelques bonnes pratiques à adopter :

- Ne jamais installer une application suggérée par un inconnu, surtout dans un contexte personnel ou affectif

- Vérifier les autorisations demandées par une app avant de l’activer

- Utiliser un antivirus mobile fiable pour scanner les APK

- Désinstaller immédiatement toute application figurant dans la liste ci-dessus

Une menace invisible mais bien réelle

Les cas documentés ici démontrent la capacité d’acteurs malveillants à contourner les filtres des plateformes officielles, en s’appuyant sur des techniques relationnelles sophistiquées. La menace ne repose plus uniquement sur la vulnérabilité technique, mais sur l’exploitation psychologique des utilisateurs.

En définitive, il ne s’agit pas seulement de supprimer des applications douteuses, mais de renforcer une culture de sécurité numérique, dans laquelle chaque installation fait l’objet d’une réflexion, et chaque interaction, d’une vérification. Car à l’ère du smartphone omniprésent, l’intrusion ne passe plus par la porte, mais par la poche.